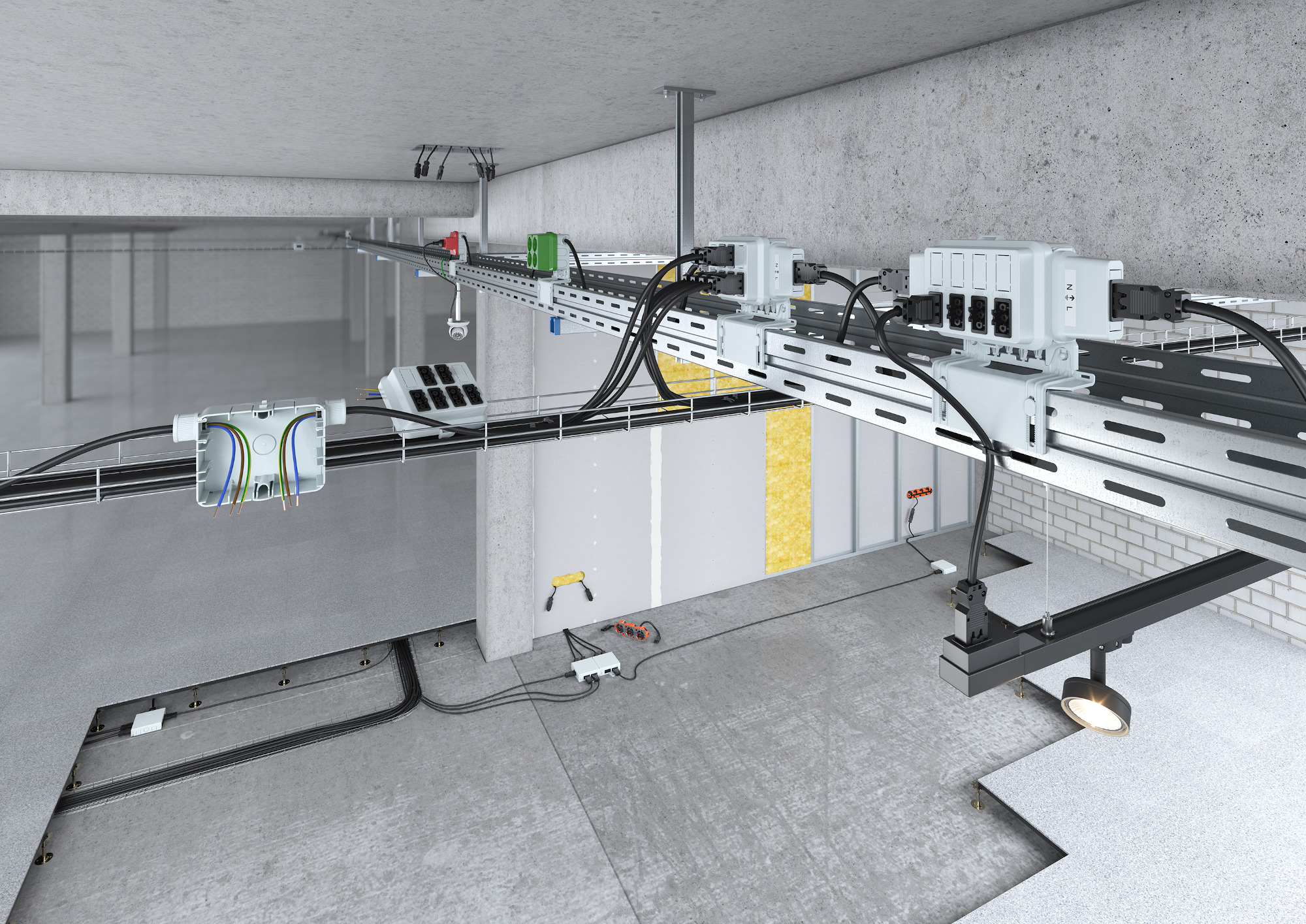

IT-Security-Verantwortliche sind gut beraten, sich heutzutage auch mit Themen wie technischem Gebäudemanagement und Gebäudeautomation auseinanderzusetzen, da moderne Smart Buildings mit immer mehr IP-fähigen Systemen ausgestattet sind. Nahezu die gesamte Gebäudetechnik ist heute an die Unternehmensnetze, das Internet oder verschiedene Clouds angebunden, um darüber gemanagt und überwacht zu werden, oder kontinuierlich Statusdaten zu übermitteln. Doch diese Integration birgt einige Risiken.

Die Bedrohungslage

Klassische Gebäudetechnik kann in mehr als einer Hinsicht zum Risiko werden: Da die Systeme ursprünglich nicht für vernetzte Umgebungen konzipiert wurden und auf sehr lange Laufzeiten ausgelegt sind, ist ihre Software häufig veraltet und entspricht nicht mehr den heutigen Sicherheitsanforderungen. Dies gilt umso mehr, als es in vielen Betrieben an einem robusten Patch-Management fehlt, sodass Schwachstellen nicht nur weit verbreitet sind, sondern auch lange offen bleiben. Ein weiteres Problem sind unsichere digitale Identitäten, die oft auch nach Jahren noch die werkseitig voreingestellten Passwörter verwenden. Dies ist umso gefährlicher, als in der Gebäudetechnik generell durch die zunehmende Vernetzung und Nutzung von Cloud-Diensten die Anzahl technischer Accounts rapide steigt – also digitaler Identitäten, hinter denen kein menschlicher User steht. Und weil kein menschlicher User dahintersteht, bleiben ungewöhnliche Aktivitäten in der Regel lange unbemerkt.

All diese Schwachstellen und Identitäten nehmen heute Angreifer ins Visier: Einige, um die Gebäudetechnik selbst zu beeinträchtigen – dann fehlt plötzlich der Strom, der Aufzug steht still oder Gefahrenmeldeanlagen schlagen Fehlalarm – und anschließend das in seiner Betriebsfähigkeit gefährdete Unternehmen zu erpressen. Die Möglichkeiten, die Betriebsfähigkeit von Unternehmen und Behörden dadurch zu beeinträchtigen, sind vielfältig. Ein Verwaltungsgebäude, in dem der Feueralarm ausgelöst wird, wird mit sehr hoher Wahrscheinlichkeit anschließend leer sein – und die Mitarbeiter verbringen ihre Zeit mit der Evakuation und der Rückkehr zur Arbeit, statt selbige zu erledigen. Und andere, weil sie sich über diese Systeme leicht Zugang zu sensiblen Daten im Unternehmensnetz verschaffen können, da die Gebäudetechnik nur noch selten klar von der übrigen IT separiert ist.

Systematisches Exposure-Management ist bislang die Ausnahme

Die Wahrscheinlichkeit, dass die Eindringlinge und die Schwachstellen zuverlässig entdeckt werden, ist gerade im Bereich Gebäudemanagement gering, da im Moment nur wenige Unternehmen über zeitgemäße Monitoring-Lösungen und Schwachstellenscanner für ihre Gebäudetechnik verfügen. Viele Betriebe können also vor Monaten oder sogar Jahren infiltriert worden sein, ohne es jemals zu merken – schließlich legen es Angreifer nicht immer auf den aufsehenerregenden Coup an: Mitunter wollen sie einfach nur möglichst lange unentdeckt im Hintergrund bleiben und Rechenleistung für Bot-Angriffe oder Bitcoin-Mining abzweigen.

Die Forderungen des Gesetzgebers

Mit Blick auf die fehlende Cyberresilienz vieler Unternehmen hat sich auch der Gesetzgeber das Thema Cybersicherheit auf die Fahne geschrieben und mehrere Verordnungen erlassen, die im Bereich Informationssicherheit die Einhaltung einheitlicher Mindeststandards garantieren sollen – etwa die NIS 2-Richtlinie, die Critical Entities Resilience Directive (CER) oder der Digital Operational Resilience Act (DORA) für das Finanzwesen. Alle drei fordern von den betroffenen Unternehmen ein risikobasiertes Cyber-Sicherheitskonzept, also dass sie mögliche Gefahrenszenarien identifizieren, die Eintrittswahrscheinlichkeit und das Schadenspotenzial bewerten, und dann aktiv entscheiden, ob sie das Risiko beheben oder akzeptieren möchten. Flexible KNX-Erweiterung ohne Verkabelung: Die RF+ Funkprodukte von MDT ermöglichen eine einfache Nachrüstung im Bestand, reduziert den Installationsaufwand und bietet energieeffizienten Betrieb mit langer Batterielaufzeit und KNX Secure. ‣ weiterlesen

MDT KNX RF+ Funkprodukte

Vielen Security-Verantwortlichen ist dabei aber nicht bewusst, dass auch die Gebäudetechnik auf die ein oder andere Weise unter diese Regelwerke fällt. Die Vorgaben beschränken sich nämlich nicht auf einzelne technische Teilbereiche wie die Office-IT. Statt einzelne Technologien zu benennen, die es zu schützen gilt, ist die zentrale neue Vorgabe, dass Security-Maßnahmen angemessen und risikobasiert auf das Geschäftsziel abzustimmen sind. Für ein Krankenhaus, das ohne funktionsfähige Lifte keine Betten in den OP fahren kann, werden die Aufzüge also automatisch zum kritischen, schützenswerten System. Es gilt, einen Zusammenhang zwischen den genutzten Geräten bzw. Diensten und dem Geschäftsziel herzustellen. Alles, was für das Erreichen des Geschäftsziels benötigt wird, ist „in scope“.

Eine zweite relevante Verordnung ist in diesem Zusammenhang der Cyber Resilience Act (CRA), der auch die Inverkehrbringer – nicht zwingend die Hersteller – von Gebäudetechnik betrifft: Um die Sicherheit entlang der Lieferkette zu gewährleisten, müssen diese für die von ihnen vermarkteten Produkte für eine gewisse Zeit Sicherheitsupdates bereitstellen. Und sogar Einrichtungen des öffentlichen Sektors, die zunächst nicht unter die genannten Verordnungen fallen, müssen ihre Gebäudetechnik absichern. Denn die Vorgaben des BSI IT-Grundschutzes, genauer gesagt die Module INF. 13 Technisches Gebäudemanagement und INF. 14 Gebäudeautomation, definieren explizit, worauf es beim Schutz der Gebäudetechnik zu achten gilt. Für alle Unternehmen, die überwachungsbedürftige Anlagen oder digitale Steuerungssysteme in sicherheitskritischen Bereichen betreiben, gilt zudem die Technische Regel für Betriebssicherheit TRBS 1115-1 zur Cybersicherheit von sicherheitsrelevanten Mess-, Steuer- und Regeleinrichtungen – die z.B. in Aufzügen verbaut sind. In der Praxis machen Unternehmen aber nicht nur die verschiedenen Vorgaben zu schaffen.

Nachholbedarf und Verantwortlichkeiten

Security-Verantwortliche, die ihre Gebäudeinfrastruktur im Sicherheitskonzept einbeziehen wollen, müssen sowohl die technische Infrastruktur, etwa die Elektrik, die Heizung und die Sanitärsysteme, als auch die zugehörigen, immer öfter Cloud-basierten Überwachungs-, Steuer-, Regel- und Optimierungssysteme berücksichtigen. Zu letzteren gehören auch die nahezu überall zu findenden Alarm-, Brandschutz- und Einbruchsmeldeanlagen. Alle Systeme sind zu erfassen, zu bewerten und angemessen zu schützen.

Allerdings haben die meisten Betreiber in diesem Bereich noch großen Nachholbedarf: Die Gebäudetechnik wird in der Regel weder ausreichend gewartet noch gepatcht, was wiederum zu sehr vielen Schwachstellen führt. Eine der häufigsten Ursachen dafür ist – neben fehlender Awareness –, dass es oft keinen Verantwortlichen gibt oder sich niemand verantwortlich fühlt. Speziell in Mietverhältnissen kommt erschwerend hinzu, dass die Lösung des Problems mitunter an der Kooperationsbereitschaft des Vermieters hängt.

Ungeachtet der möglicherweise komplexen Ausgangssituation ist es dennoch die Aufgabe der Cybersecurity, das technische Gebäudemanagement und die Gebäudeautomation in ein zeitgemäßes Sicherheitskonzept auf dem aktuellen Stand der Technik zu integrieren – und dabei externe Parteien wie Vermieter und Dienstleister zu berücksichtigen. Zum Glück lässt sich die durchaus verbreitete Abwehrhaltung gegen Neuinvestitionen in Gebäudetechnik gut dadurch beeinflussen, wenn Security-Verantwortliche den Zusammenhang von IT, OT und Gebäudetechnik in einem zentralen Inventar und Dashboard aufzeigen können. Die richtigen Tools, gepaart mit dem richtigen Security-Ansatz, sind also entscheidend.

Wie Unternehmen sich schützen

Der erste Schritt zu einer effektiven Cybersecurity ist es, die blinden Flecken und Schatten-Komponenten zu eliminieren. Daher gilt es, sich zunächst einen lückenlosen Überblick über alle Systeme in der Gebäudetechnik zu verschaffen. Ein Scan sämtlicher Assets erweist sich dabei oft als Herausforderung, da die Bandbreite der verwendeten Protokolle hoch ist, und manche Legacy-Systeme seit Jahrzehnten laufen. Gängige IT-Security-Tools stoßen in diesen Fällen schnell an ihre Grenzen. Es braucht eine für Nicht-IT-Systeme optimierte Lösung wie Tenable OT, um wirklich alle Devices zu inventarisieren und zu mappen, ohne die Verfügbarkeit zu beeinträchtigen. Im Anschluss an diesen Prozess erhalten die Betreiber eine Übersicht der bekannten Schwachstellen der identifizierten Geräte, inklusive Tipps zur Behebung.

Sobald das Inventar erfasst ist, sind die einzelnen Systeme in Kontext zu setzen. Eine Wasserpumpe kann zum Beispiel Teil der kritischen Kühlsysteme sein oder lediglich den Springbrunnen vor der Eingangstür versorgen. Diese Informationen sind ebenfalls ins Inventar aufzunehmen, da nur so ein risikobasierter Schutz implementiert werden kann, wie er von NIS2, DORA oder CER verlangt wird. Ziel ist dabei die Priorisierung der Systeme, die wirklich geschäftskritisch für Unternehmen sind. Dafür ist eine tiefe Kenntnis der Geschäftsprozesse unverzichtbar. Ein Beispiel: Eine Bank betreibt einen Teil ihrer Services über die On-Prem-Mainframes im eigenen Rechenzentrum. Sobald allerdings die Klimaanlage für eben jene Mainframes ausfällt, sind auch die Services nicht mehr erreichbar. Damit hat die Klimaanlage im Rechenzentrum eindeutig Priorität vor der im Pausenraum, da sie direkte Auswirkungen auf den Geschäftsbetrieb hat. Um derartige Zusammenhänge zu erkennen und im Security-Konzept zu berücksichtigen, braucht es eine Plattform wie Tenable One, in der sich die OT-Daten einschließlich der Gebäudetechnik mit den Daten aus der IT zusammenbringen und korrelieren lassen.

Nicht zu priorisieren, bedeutet dagegen, sämtliche Geräte und Risiken gleich zu behandeln. Das ist nicht nur ungleich teurer und lässt kritische Sicherheitslücken unnötig lange offen, sondern entspricht auch nicht den Vorgaben der erwähnten Verordnungen. Alles in den Risikozusammenhang zu stellen, erhöht die Sicherheit, spart wichtige Ressourcen und sorgt für bessere Compliance – wodurch sich wiederum die oftmals empfindlichen Strafen vermeiden lassen. Allerdings erfordert dies ein Umdenken in vielen Unternehmen: Das Building Management steckt in Sachen Cybersecurity häufig noch in den Kinderschuhen, muss angesichts strenger Vorgaben des Gesetzgebers und zunehmender Cyberattacken aber schnell erwachsen werden. Mit dem hier skizzierten Security-Ansatz und den richtigen Tools ist dies aber für jedes Unternehmen zu bewerkstelligen.