Ein Thermometer ist sicherlich nicht das erste Instrument, das zum Thema Cybergefahren für vernetzte Gebäudeausstattung in den Sinn kommt. Ist dieses Thermometer aber ein ’smartes‘, kann es dadurch zur Eingangspforte für Cyberangriffe werden. Smart bedeutet in diesem Fall, dass Schnittstellen (z.B. über WLAN, BlueTooth, ZigBee oder KNX) zu Smart-Building- oder Smart-Home-Systemen, beziehungsweise der Gebäudeautomation oder Cloud-Diensten sowie die Möglichkeit zur Fernsteuerung vorhanden sind. So geschehen in einem Casino, das seine Lobby mit einem Aquarium und dieses mit einem smarten Thermometer ausgestattet hatte. Um eine komplexe TGA wirksam vor unerwünschten Zugriffen zu schützen, müssen deshalb ausnahmslos alle Elemente, die nach außen kommunizieren, in ein Sicherheitskonzept einbezogen werden.

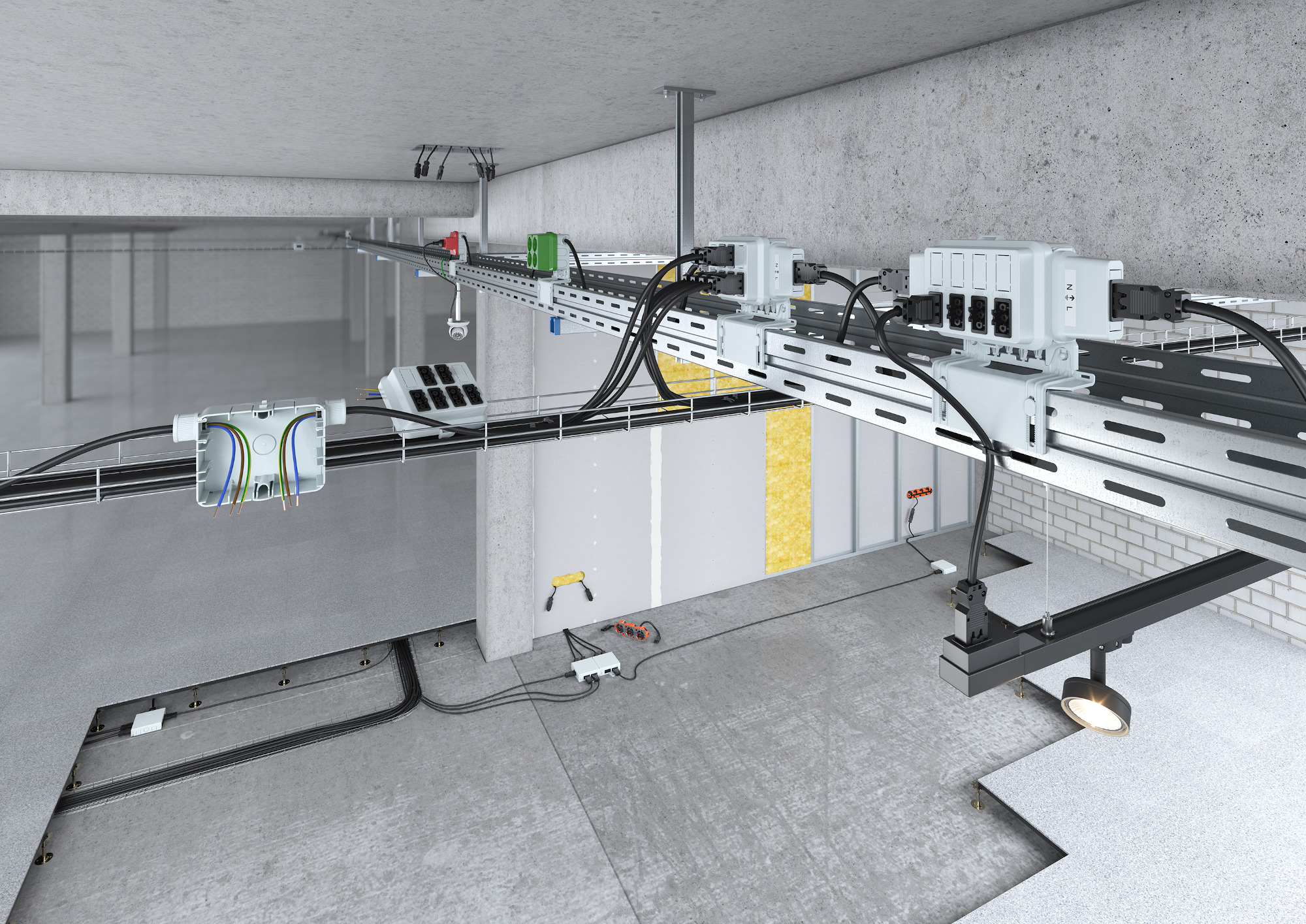

Die zunehmende Vernetzung von Betriebstechnik (OT) und IT betrifft besonders auch die TGA und damit mitunter auch viele Sicherheitseinrichtungen eines Gebäudes. Nicht mehr angemessen ist deshalb die aus Zeiten des rein analogen Betriebs stammende Trennung von TGA und IT-Infrastruktur. Diese bisherige Trennung bezieht sich dabei sowohl auf die Verantwortlichkeiten als auch auf die Netzwerkstrukturen selbst. Für ein umfassendes Sicherheitskonzept ist aus aktueller Sicht dagegen eine interdisziplinäre Zusammenarbeit wichtig, ebenso wie die klare Aufgaben- und Verantwortungszuweisung und eine lückenlose Dokumentation.

Geräuschlos erfolgreich

Ein reibungsloser Betrieb kann einfach Glückssache sein. Viel wahrscheinlicher ist jedoch, dass im Hintergrund die richtigen Maßnahmen getroffen wurden und deren Wirksamkeit regelmäßig überprüft wird. Sicherheitseinrichtungen erfüllen ihre Aufgabe idealerweise im Verborgenen. Sie greifen im Ernstfall zuverlässig ein, bleiben im Normalbetrieb jedoch weitgehend unbemerkt. Gerade diese stille Präsenz macht sie besonders anfällig für unbeabsichtigte Veränderungen oder gezielte Manipulationen, die lange unentdeckt bleiben können. Umso wichtiger ist ein strukturiertes Prüfkonzept, das nicht nur die Funktionsfähigkeit technischer Anlagen regelmäßig kontrolliert, sondern auch deren Schutz gegenüber unbefugtem Zugriff und Cyberangriffen einbezieht.

Nichts ist immer sicher

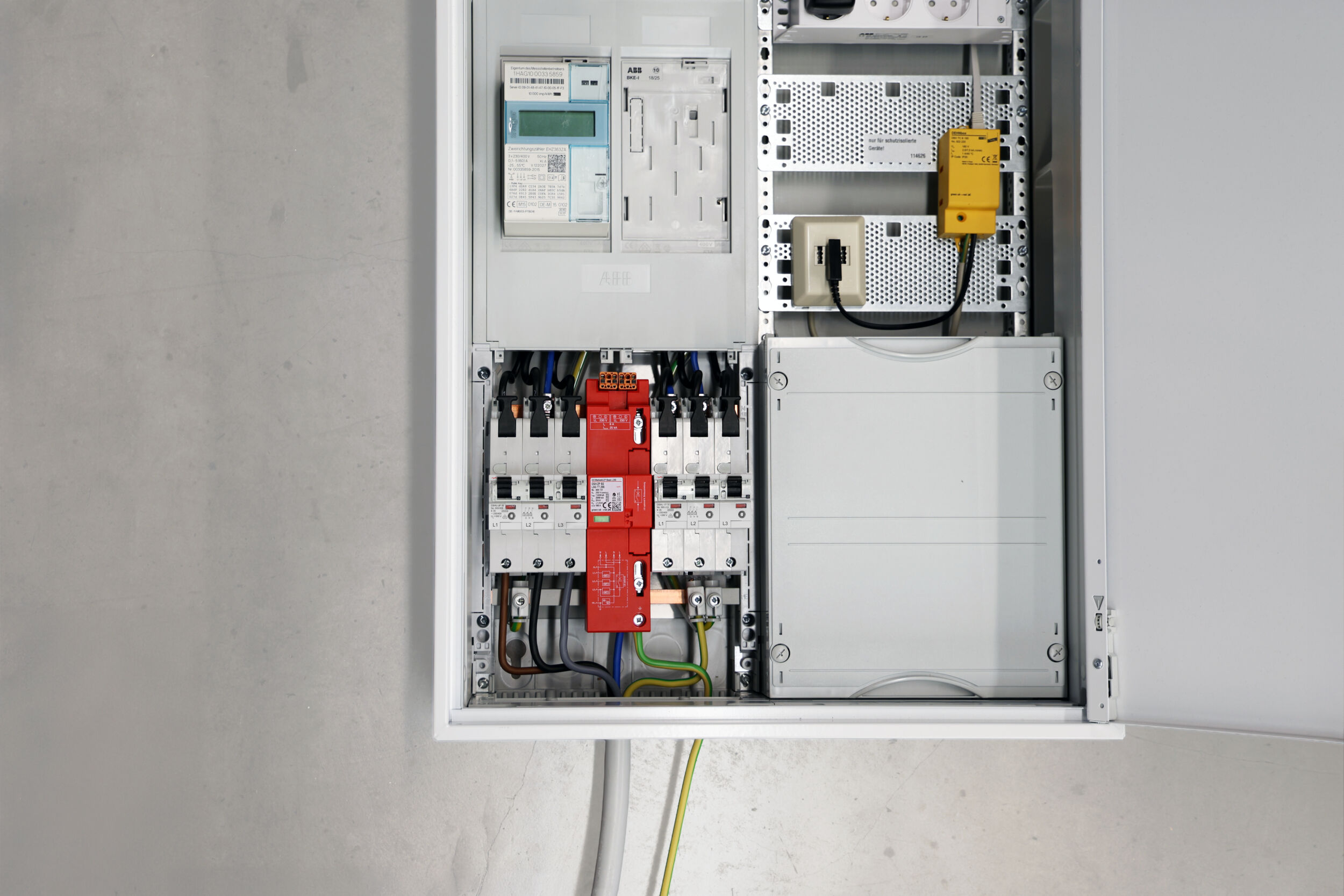

Grundsätzlich gilt: Jede Anlage und jede Komponente der TGA kann ein potenzielles Ziel für Angriffe sein. Es gibt keine uninteressanten Systeme. Der tatsächliche Schaden steht oft in keinem Verhältnis zur scheinbaren Bedeutung der betroffenen Einheit. Für einen erfolgreichen Angriff genügt eine einzige Schwachstelle oder Schnittstelle – unabhängig davon, ob diese kabelgebunden, drahtlos, über USB oder Bluetooth zugänglich ist. Flexible KNX-Erweiterung ohne Verkabelung: Die RF+ Funkprodukte von MDT ermöglichen eine einfache Nachrüstung im Bestand, reduziert den Installationsaufwand und bietet energieeffizienten Betrieb mit langer Batterielaufzeit und KNX Secure. ‣ weiterlesen

MDT KNX RF+ Funkprodukte

Daher sollte jede Risikoanalyse mit der systematischen Identifikation aller physischen und digitalen Schnittstellen beginnen. Dabei sind nicht nur Steuerungseinheiten in den Fokus zu nehmen, sondern ebenso Sensoren und Aktoren, die Daten senden, empfangen oder verarbeiten. Eine aktuelle Netzwerktopologie und ein vollständiges, strukturiertes Komponenteninventar bilden die unerlässliche Grundlage für eine fundierte Sicherheitsbewertung.

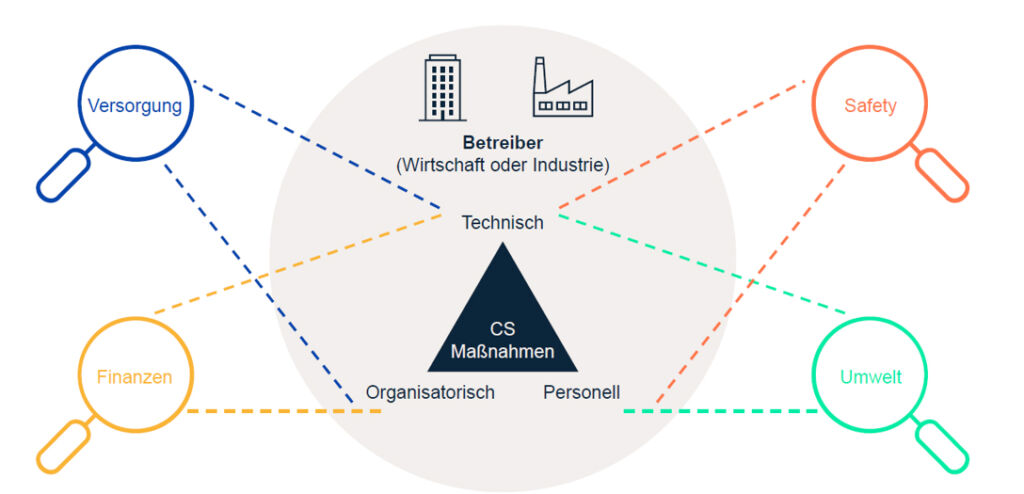

Im nächsten Schritt ist eine Auswirkungsanalyse erforderlich, die systematisch bewertet, welche Folgen im schlimmsten Fall mit der Kompromittierung einzelner Schnittstellen oder Komponenten verbunden wären. Dabei sind sowohl sicherheitsrelevante als auch betriebswirtschaftliche Auswirkungen zu berücksichtigen: etwa die Beeinträchtigung der Betriebsbereitschaft, Gefährdungen für Personen oder unautorisierte Zugriffe auf sensible Daten. Diese Analyse schafft die Basis für eine priorisierte Umsetzung technischer und organisatorischer Schutzmaßnahmen.

Im Anschluss sollte ein Gesamtkonzept für die Cybersicherheit erarbeitet werden, das nicht nur alle betroffenen Elemente, sondern auch die verantwortlichen Personen identifiziert. In diesen Arbeitsschritt fällt auch die Frage, welche rechtlichen Vorgaben zu beachten sind und welche Maßnahmen oder Vorkehrungen für die Cybersicherheit eventuell bereits bestehen. Erst dann folgen konkrete Maßnahmen, die in alle Ebenen der TGA zu integrieren sind.

Interdisziplinär zum Erfolg

Der Betrieb von vernetzten Produkten in der TGA schafft jetzt und in Zukunft mögliche Angriffsziele für Cyberattacken. Dabei sind noch nicht einmal ältere Anlagen zwingend das größte Problem. Vielmehr besteht die große Herausforderung darin, die zunehmende Komplexität, die sich durch Automatisierung und Vernetzung ergibt, im Sicherheitskonzept abzubilden. Werden Zuständigkeiten nicht klar benannt und ist die Abstimmung zwischen den Abteilungen nicht eindeutig geregelt, wirken sich vorhandene Schwachstellen exponentiell stärker aus.

Betrifft eine Manipulation dann z.B. das automatische Öffnen oder Schließen von Fluchttüren, besteht im Gefahrenfall akute Lebensgefahr. Gleiches gilt, wenn Alarmierungssysteme wie Brandmeldeanlagen durch Cyberangriffe deaktiviert werden. Auch hier kann es fatale Folgen haben, wenn solche Eingriffe unentdeckt bleiben. Konsequente und regelmäßige Überprüfungen können dies wirksam verhindern. Wenn IT, Facility Management und andere Projektbeteiligte Cybersicherheit frühzeitig – nicht erst in der Betriebsphase – gemeinsam als Aufgabe annehmen, können sichere und resiliente Systeme entstehen. Dazu gehört auch, die Wirksamkeit der Maßnahmen fortlaufend zu überprüfen.

Gefährdungsbeurteilung durch Experten

Die größte Angriffsfläche ist mangelndes Wissen. Prüforganisationen wie TÜV Süd bieten deshalb interdisziplinäre Expertise und Prüfkonzepte, die verschiedene Fachbereiche integrieren. Aus der Bewertung der Gefährdungslage einzelner Komponenten werden dann die geeigneten Maßnahmen abgeleitet, und auch dies sollte durch fachkundiges und speziell geschultes Personal erfolgen. Der Gebäudebetreiber muss die erforderliche Qualifikation der beteiligten Personen anhand der Systemspezifikationen bestimmen und diese auch dokumentieren.

So wird die Cybersicherheit zum integralen Bestandteil des gesamten Anlagenlebenszyklus – von der Planung über die Installation bis zur kontinuierlichen Überwachung und lückenlosen Dokumentation. Dabei bieten einige praxisnahe und auf den Betrieb bezogene Normen und Standards Orientierung zu möglichen effizienten Schutzmaßnahmen. Hier sind besonders zu nennen die EN50710 (Anforderungen an Ferndienste für Brandsicherheitsanlagen und Sicherheitsanlagen), die IEC62443 (Cybersecurity von industriellen Automatisierungssystemen) oder die ISO27001 (Informationssicherheits-Management).

Schritt für Schritt zu mehr Cybersicherheit

Schritt 1: Situation erfassen

Welche Assets gehören zum TGA-System, welche übernehmen Sicherheitsfunktionen und welche haben Schnittstellen?

Schritt 2: Gefahren beurteilen

Können die TGA-Elemente von Cyberbedrohungen betroffen sein und welche Gefahr besteht genau?

Schritt 3: Maßnahmen festlegen

Welche konkreten Maßnahmen sind geeignet, um die jeweilige Anlage vor Cyberbedrohungen zu schützen? Sind die Zugriffsrechte sicher geregelt und erfolgt der Fernzugriff über eine gesicherte Verbindung?

Schritt 4: Nachhaltig umsetzen

Welche Prozesse sind geeignet, um einen dauerhaften Schutz zu gewährleisten, ohne die Anlagenfunktionalität zu beeinträchtigen?

Ist sichergestellt, dass Updates kurzfristig nach Veröffentlichung aufgespielt werden? Arbeiten Anbieter von Cloud-Diensten DSGVO-konform?