Die europaweit gültige NIS-2-Richtlinie koordiniert Cybersicherheitsvorgaben in den EU-Staaten und sorgt für einheitliche Standards. Seit dem 6. Dezember 2025 ist das deutsche Gesetz zur Umsetzung der europäischen Richtlinie in Kraft getreten – wie lange erwartet. Das Gesetz des Bundesinnenministeriums organisiert die Cybersicherheit kritischer Infrastrukturen und vieler weiterer Branchen durch strengere Sicherheitsanforderungen, bessere Krisenreaktionen, erweiterte Meldepflichten und modernisiert das bestehende IT-Sicherheitsrecht umfassend. Zukünftig müssen betroffene Unternehmen ihre Systeme durch technische und organisatorische Maßnahmen widerstandsfähiger gegen Cyberangriffe machen. Dazu gehören Risikoanalysen, Notfallpläne, Backup-Konzepte und Verschlüsselungslösungen. Andernfalls drohen bei schweren Verstößen Bußgelder, orientiert am Jahresumsatz. Neu ist auch: Die Geschäftsführung wird explizit in die Verantwortung genommen. IT-Sicherheit wird zur Chefsache. Parallel dazu wird das KRITIS-Dachgesetz überarbeitet. Es adressiert nicht nur Cybersicherheit, sondern auch den physischen Schutz Kritischer Infrastrukturen mit klaren Vorgaben für präventive Maßnahmen und aktives Risikomanagement.

Prävention und Risikomanagement

Unternehmen, die für die Grundversorgung der Bevölkerung unerlässlich sind – etwa in den Bereichen Energie, Lebensmittelversorgung oder Infrastruktur – unterliegen künftig strengeren Regeln. Der Fokus liegt auf Risikoprävention und der Erhöhung der Resilienz gegenüber Cyberangriffen. Der Gesetzesentwurf fordert konkrete technische und organisatorische Maßnahmen im Risikomanagement:

- Zutrittskontrolle: Mechanische oder elektronische Zugangssysteme, Zutritt nur für autorisiertes Personal

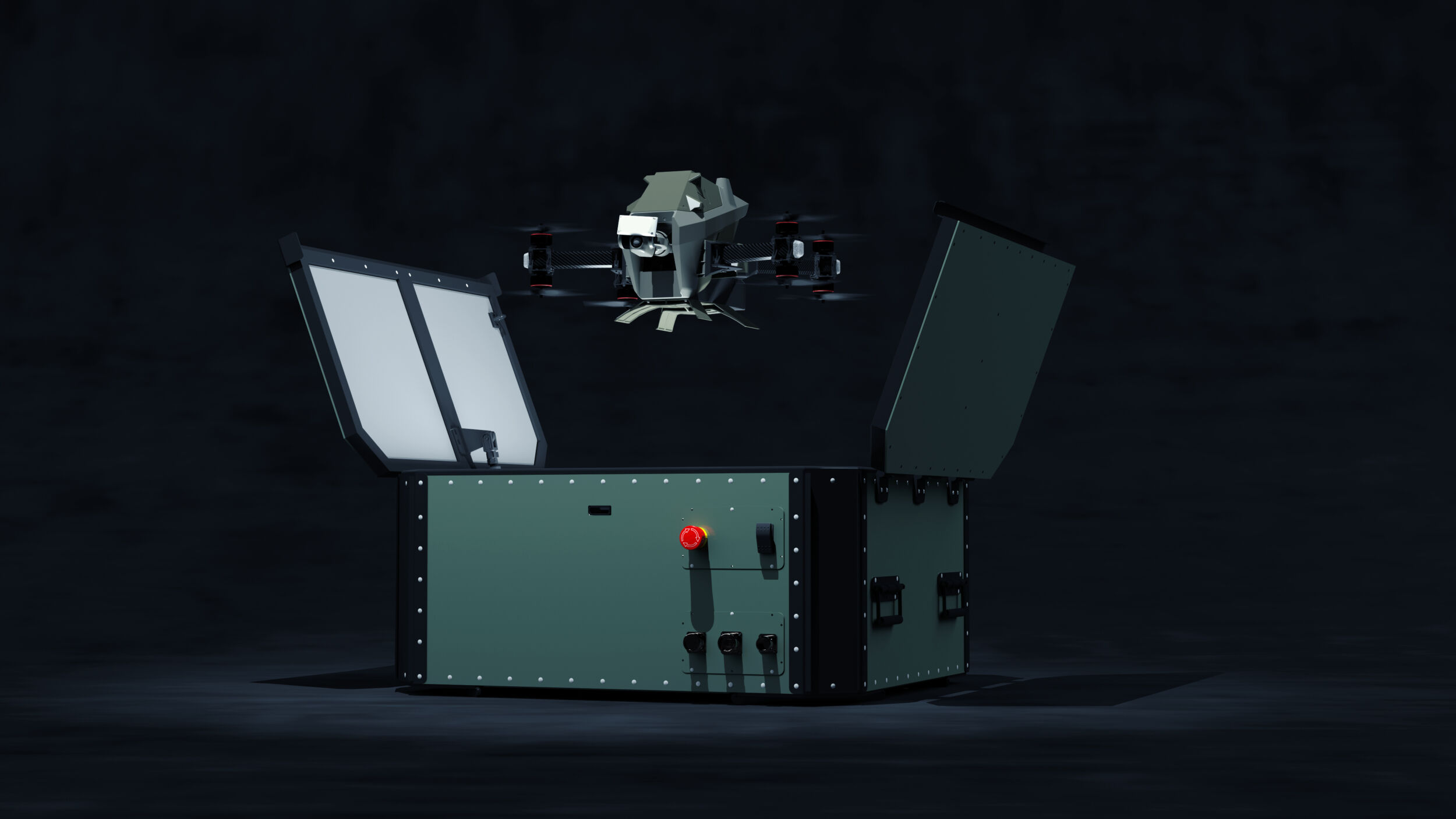

- Perimeterschutz: Zäune, Absperrungen, Schranken, Geländeüberwachung

- Videoüberwachung und Alarmanlagen: Schutz sensibler Außenbereiche, Erkennung unbefugter Bewegungen und Einbrüche

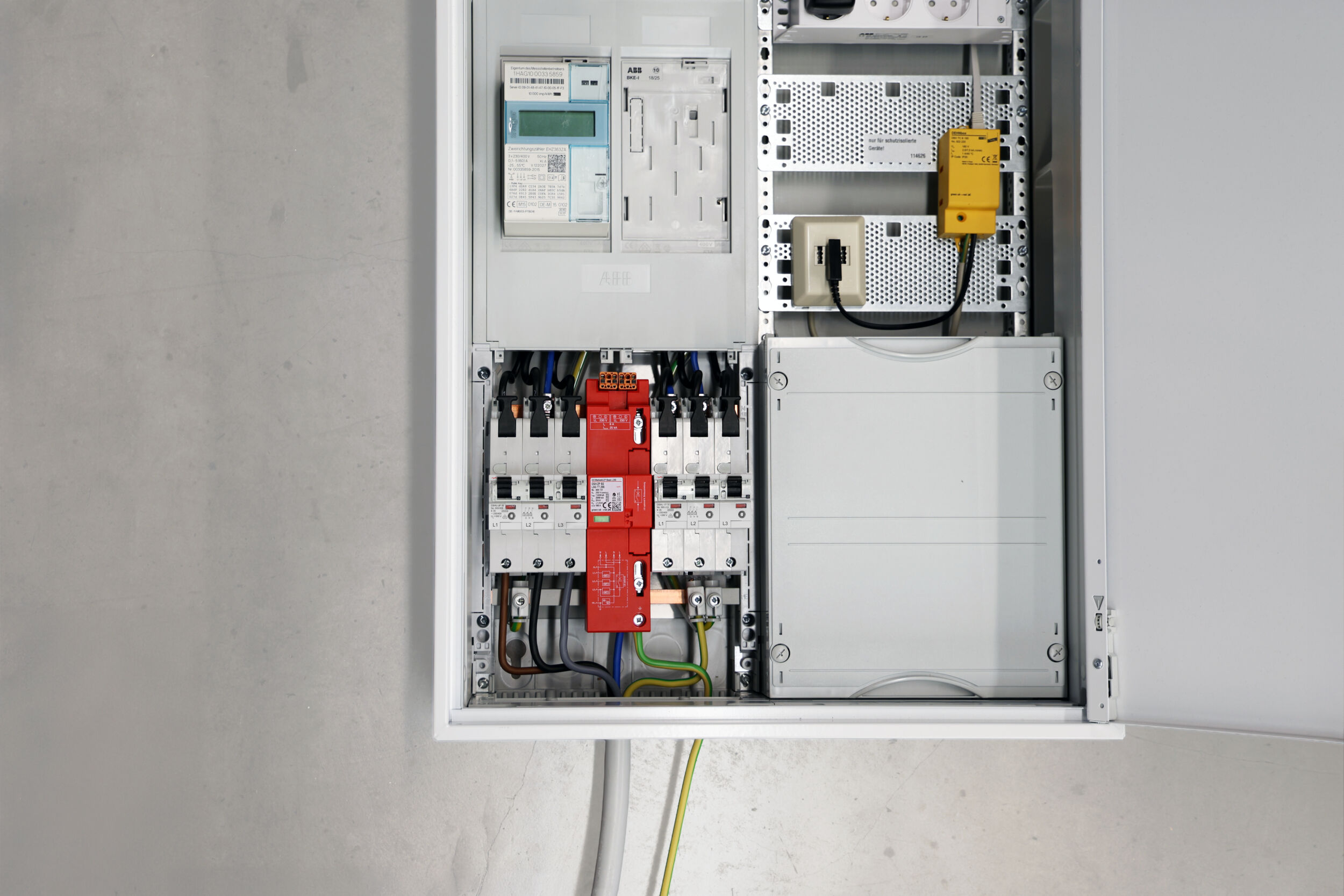

- Brandschutz und Sicherheitstechnik: Rauchmelder und Löschanlagen, Schutz gegen Feuer und Rauch

- Bauliche Schutzvorkehrungen: Verstärkte Türen, Fenster, abgeschottete Räume (z.B. IT-Sicherheitsräume)

- Environmental Monitoring: Schutz vor Wasser, Staub, elektromagnetischer Einwirkung oder Sabotage

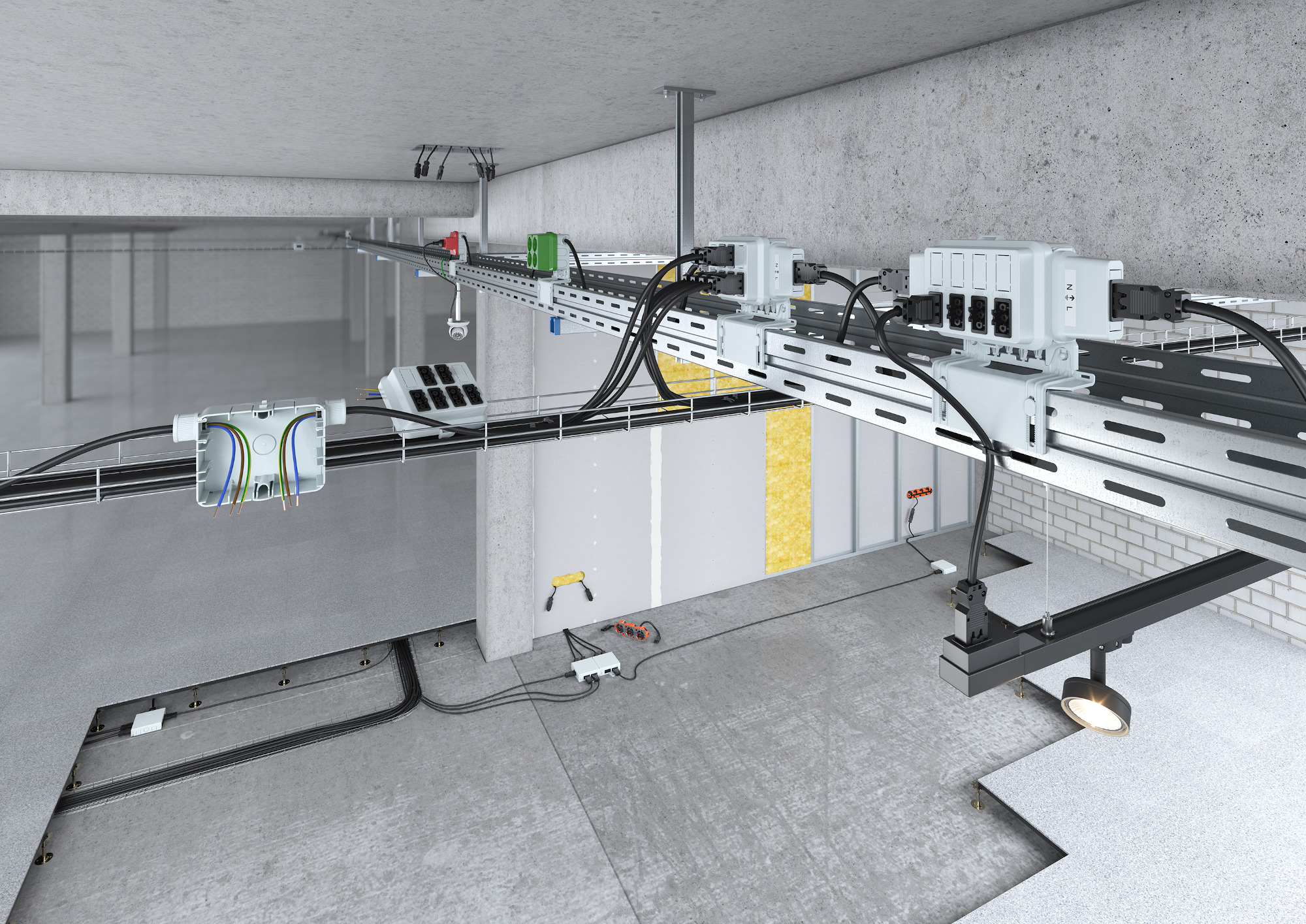

- Integration physischer und digitaler Systeme: Plattformgestütztes Gefahrenmanagement, Sensor Fusion, sichere Alarmübertragung (z.B. cloudbasierte Systeme)

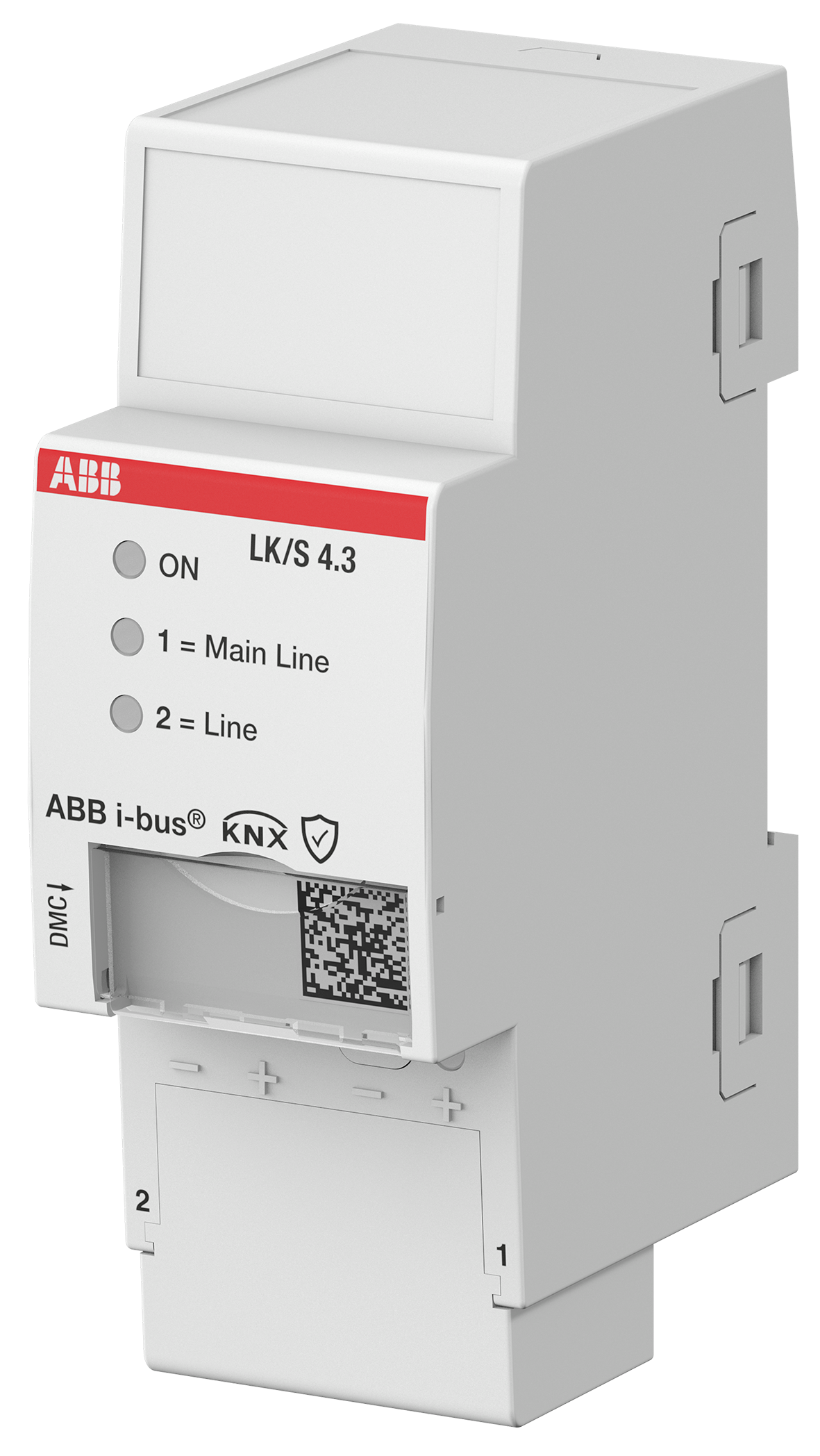

Der Gesetzentwurf sieht vor, dass auch branchenspezifische Resilienzstandards festgelegt werden müssen. Dazu können sowohl Betreiber kritischer Anlagen als auch die Verbände Konkretisierungen der Verpflichtung vorschlagen. Wichtig ist auch: Vorfallsmanagement muss gemäß Stand der Technik erfolgen – inklusive klarer Meldefristen, regelmäßiger Sicherheitsüberprüfungen und Penetrationstests. Flexible KNX-Erweiterung ohne Verkabelung: Die RF+ Funkprodukte von MDT ermöglichen eine einfache Nachrüstung im Bestand, reduziert den Installationsaufwand und bietet energieeffizienten Betrieb mit langer Batterielaufzeit und KNX Secure. ‣ weiterlesen

MDT KNX RF+ Funkprodukte

Physische Sicherheit unverzichtbar

Eine zentrale Rolle im Sicherheitskonzept nimmt die physische Zutrittskontrolle ein. Sie schützt Gebäude und Gelände gegen Sabotage, unbefugten Zutritt oder Diebstahl. Reale Bedrohungen, denkt man insbesondere an die Bereiche Energie, Transport, Wasser oder Gesundheitswesen. Auch wenn viele Angriffe virtuell erfolgen, sind physische Einbruchsversuche keineswegs passé. Nur das Zusammenspiel von IT-Sicherheit und physischem Schutz erfüllt die Anforderungen aus NIS-2 und KRITIS.

Jetzt auf Sicherheitsniveau überprüfen

Von NIS-2 betroffene Unternehmen und KRITIS-Institutionen müssen also sicherstellen, dass nur autorisierte Personen Zugang zu kritischen Bereichen und Systemen haben. Selbst vorhandene Zugangslösungen sollten jetzt kritisch auf ihre Aktualität und Wirksamkeit geprüft werden. Falls bereits ein Zutrittskontrollsystem vorhanden ist, sollte jetzt eine Bestandsaufnahme erfolgen: Entspricht die eingesetzte Lösung noch dem Stand der Technik? Erfüllt sie noch die heutigen Sicherheitsanforderungen? Expertise ist gefragt, um bestehende Systeme objektiv zu bewerten. Dabei helfen folgende Leitfragen:

- Gibt es einen wirksamen Manipulationsschutz bei RFID-Technologie und Zutrittssystemen?

- Werden Daten sicher (verschlüsselt) übertragen und gespeichert?

- Liegen Notfall- und Rückfallkonzepte vor?

- Wie wird das System aktuell gehalten? Erfolgen regelmäßige Updates?

Bei der Risikobetrachtung kann ein mögliches Ergebnis sein, dass die eingesetzte RFID-Technologie nicht mehr auf dem aktuellen Stand ist. Obwohl RFID-Technologien wie EM4200, HITAG, MIFARE Classic oder LEGIC Prime schon vor langer Zeit gehackt wurden und als unsicher gelten, sind sie nach wie vor stark verbreitet. Als Zutrittskontrolle für regulierte Unternehmen und Institutionen empfehlen sich daher moderne, verschlüsselte Technologien wie LEGIC Advant oder MIFARE DESFire EV3. Diese RFID-Verfahren bieten neben einer höheren Sicherheit auch schnellere Lese-/Schreibprozesse und mehr Speicherplatz. Ein Umstieg auf moderne Technologien erhöht die Sicherheit und ermöglicht zusätzliche Anwendungen, die Mitarbeitende im Alltag unterstützen, wie das Freischalten von E-Ladestationen. Mit einer gut geplanten Migrationsstrategie lassen sich bestehende Zutrittssysteme auf den verschlüsselten und sichereren RFID-Standard transferiert werden.

Bestandsaufnahme und Roadmap

Unternehmen wie PCS unterstützen mit einer strukturierten Risikoanalyse und fachlicher Bewertung bestehender Zutrittssysteme. Dabei wird nach Vorort-Begehung und Beratung ein individuelles Sicherheitskonzept erstellt, zugeschnitten auf die Branche und die Anforderungen vor Ort. Nach der IST-Bestandsaufnahme wird mit einer Roadmap das Sicherheitskonzept schrittweise umgesetzt. Die Lösung von PCS besteht aus einer Software sowie Hardware, mit der das Sicherheitssystem fristgerecht umgesetzt wird. Fachgerechte Montage, Problemlösungen und präventive Wartung unterstützen den laufenden Betrieb. Ein regelmäßiger Systemcheck wird im Sinne eines aktiven Risikomanagements empfohlen. Denn die vernetzten Systeme bieten heute viele Vorteile, erhöhen aber auch die Angriffsfläche. Daher ist es wichtig, Software und Firmware der Zutrittssysteme aktuell zu halten und regelmäßige Updates einzuspielen. Nur aktuelle Versionen schützen effektiv vor bekannten Sicherheitslücken. Neue Softwarelösungen werden SaaS-betrieben, übernehmen Betrieb und Wartung zentral und entlasten so die IT-Abteilungen deutlich. Updates, Wartung und Sicherheit werden dabei professionell zentral verwaltet. Dies wirkt sich positiv auf das Risikomanagement aus.